DeathStalker hacking grubu, hassas verileri çalmak için bellek içi arka kapıyı kullanıyor.

Güvenlik araştırmacıları, hassas verileri çalmak için Avrupa, Asya ve ABD’deki hedefler üzerinde uzaktan kod çalıştırabilen, korsanlar tarafından kiralık olarak geliştirilen yeni bir bellek içi Windows arka kapısının ayrıntılarını ortaya çıkardı .

PowerPepper olarak adlandırılan bu yeni kötü amaçlı yazılım , kiralık hackerlar grubu DeathStalker’a verildi. Kaspersky Lab araştırmacısı Pierre Delcher’e göre, bu APT grubu 2012’den beri faaliyet gösteriyor ve daha önce Avrupa ve Orta Doğu’daki hukuk firmalarını ve finans şirketlerini hedef alıyordu.

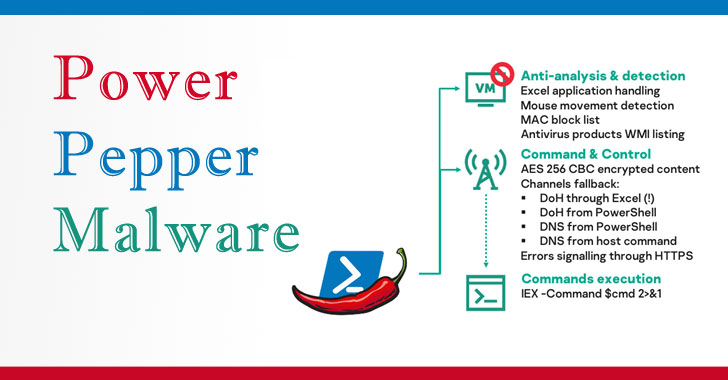

Bir blog gönderisinde Delcher, yeni arka kapının uzak kabuk komutlarını yürütmek için tasarlandığını söyledi. Kötü amaçlı yazılım, fare hareketlerini tespit etmek, istemcinin MAC adreslerini filtrelemek ve tespit edilen antivirüs ürünlerine bağlı olarak yürütme akışını uyarlamak gibi çeşitli hilelerle tespit edilmekten kaçınmaya çalışacaktır.

Bir saldırı başlatmak için, DeathStalker genellikle ekleri olan öncü kimlik avı e-postalarına veya genel dosya paylaşım hizmetlerine bağlantılara ve Windows kısayollarına dayalı komut dosyası yürütmeye güvenir . E-postalar genellikle karbon emisyon düzenlemeleri, seyahat rezervasyonları ve koronavirüs salgını gibi konuları içerir.

Kötü amaçlı yazılımın ana yükü, YouTube , Twitter veya Reddit gibi büyük genel web hizmetlerinde barındırılan karmaşık içerikte gizlidir ; Kötü amaçlı yazılım tarafından kodu çözüldüğünde, bu içerik bir komut ve kontrol (C2) sunucusu adresini ortaya çıkarır. Kötü amaçlı yazılım aynı zamanda adını aldığı bir biber salkımı resminde de gizlenmiş gibi görünüyor.

Bir yükleyici komut dosyası kötü amaçlı kodu çıkarır ve yürütüldüğünde PowerPepper, bilgisayar korsanları tarafından gönderilen uzak kabuk komutlarını yürütmeye başlar. Bu komutlar, hassas iş bilgilerini çalmak ve keşif yapmak için kullanılır .

Şimdiye kadar, PowerPepper’ın tercih edilen hedefleri, Avrupa, Aisa ve ABD merkezli hukuk ve danışmanlık alanlarında uzmanlaşmış firmalar gibi görünüyor.

“DeathStalker tehdidi, çeşitli kötü amaçlı yazılım türlerinin kurbanolojisinin, dünyadaki herhangi bir şirketin veya bireyin, birinin ilgilendiğine karar vermesi ve söz vermesi koşuluyla, kötü niyetli faaliyetleri tarafından hedef alınabileceğini gösteren kesinlikle bir endişe kaynağıdır. tehdit aktörü, ”dedi Delcher.

“Neyse ki savunucular için, DeathStalker şimdiye kadar teslimat zincirlerini tasarlamak için oldukça sınırlı bir teknikler setine güveniyordu ve karşı önlemlerin uygulanması çoğu kuruluş için ulaşılabilir bir hedef.”